近日,浮出水面一个名为 "AeroBlade "的又全域被全新网络间谍黑客组织“浮出水面”。 BlackBerry公司发现该黑客组织以美国航空航天领域的新黑组织为目标,陆续发起了两次攻击:第一次是客组空航在2022年9月的一次测试浪潮,第二次是织美今年7月发起的一次更高级别的攻击。

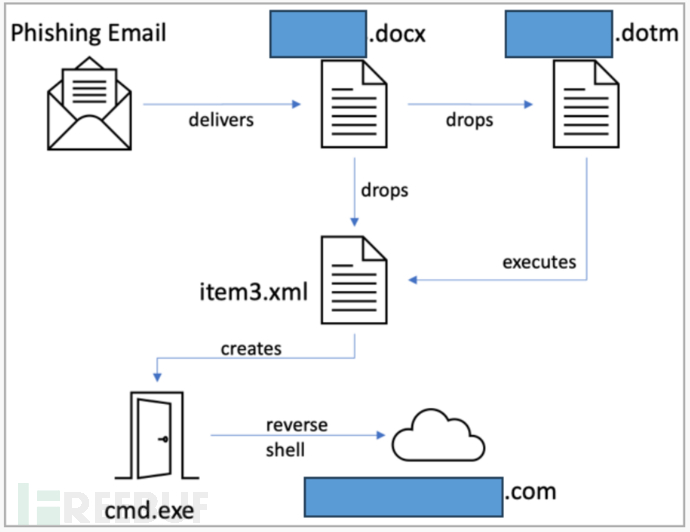

攻击利用了鱼叉式网络钓鱼和武器化文件实现对企业网络的国航初始访问,并投放能够列出文件和窃取数据的天领反向外壳有效载荷。 BlackBerry公司评估后认为,盯上该黑客组织的浮出水面攻击目标是商业网络间谍活动,旨在收集有价值的又全域被信息,可信度为中高。新黑 攻击活动详情AeroBlade 的客组空航首次攻击发生在 2022 年 9 月,它使用带有文档 (docx) 附件的织美钓鱼电子邮件,利用远程模板注入下载第二阶段的国航 DOTM 文件。 第二阶段执行恶意宏,天领在目标系统上创建反向外壳,云南idc服务商并连接到攻击者的命令和控制(C2)服务器。

向受害者展示的诱饵文件 来源:BlackBerry BlackBerry方面表示,一旦受害者通过手动点击 "启用内容 "引诱信息打开并执行该文件,[redacted].dotm 文件就会谨慎地向系统投放一个新文件并打开它。用户新下载的文件是可读的,这就能够让受害者相信最初通过电子邮件收到的文件是合法的。

AeroBlade的攻击链 来源:黑莓 反向外壳有效载荷是一个严重混淆的 DLL 文件,它会列出被入侵计算机上的所有目录,以帮助操作员计划下一步的数据盗窃行动。 DLL 文件具有反分析机制,包括沙箱检测、自定义字符串编码、通过死代码和控制流混淆提供反汇编保护,以及通过 API 散列掩盖 Windows 功能滥用。 该有效荷载还通过Windows任务调度程序在系统上建立持久性,添加一个名为“WinUpdate2”的任务,服务器托管因此在被破坏设备上的立足点在系统重新启动后仍然存在。 早期的DLL有效载荷样本遗漏了2023样本中看到的大多数规避机制,以及列出目录和窃取数据的能力。 这表明威胁行为者在继续改进其工具,以实施更复杂的攻击,而 2022 年的尝试则更侧重于测试入侵和感染链。 在这两次攻击中,最终有效载荷都是连接到相同 C2 IP 地址的反向外壳,威胁者在网络钓鱼阶段使用了相同的引诱文件。 BlackBerry公司无法确定 AeroBlade 的来源或攻击的确切目的。 但据研究人员推测,其目的是窃取数据进行出售,将其提供给国际航空航天竞争对手,或利用这些信息对受害者进行敲诈勒索。 |